- Main

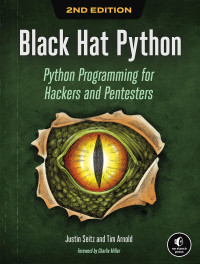

- Computers - Programming

- Cybersecurity Ops with bash: Attack,...

Cybersecurity Ops with bash: Attack, Defend, and Analyze from the Command Line

Paul Troncone, Carl AlbingНасколько вам понравилась эта книга?

Какого качества скаченный файл?

Скачайте книгу, чтобы оценить ее качество

Какого качества скаченные файлы?

If you hope to outmaneuver threat actors, speed and efficiency need to be key components of your cybersecurity operations. Mastery of the standard command line interface (CLI) is an invaluable skill in times of crisis because no other software application can match the CLI's availability, flexibility, and agility. This practical guide shows you how to use the CLI with the bash shell to perform tasks such as data collection and analysis, intrusion detection, reverse engineering, and administration.

Authors Paul Troncone, founder of Digadel Corporation, and Carl Albing, coauthor of bash Cookbook (O'Reilly), provide insight into command line tools and techniques to help defensive operators collect data, analyze logs, and monitor networks. Penetration testers will learn how to leverage the enormous amount of functionality built into every version of Linux to enable offensive operations.

With this book, security practitioners, administrators, and students will learn how to:

• Collect and analyze data, including system logs

• Search for and through files

• Detect network and host changes

• Develop a remote access toolkit

• Format output for reporting

• Develop scripts to automate tasks

Authors Paul Troncone, founder of Digadel Corporation, and Carl Albing, coauthor of bash Cookbook (O'Reilly), provide insight into command line tools and techniques to help defensive operators collect data, analyze logs, and monitor networks. Penetration testers will learn how to leverage the enormous amount of functionality built into every version of Linux to enable offensive operations.

With this book, security practitioners, administrators, and students will learn how to:

• Collect and analyze data, including system logs

• Search for and through files

• Detect network and host changes

• Develop a remote access toolkit

• Format output for reporting

• Develop scripts to automate tasks

Категории:

Год:

2019

Издание:

Original retail

Издательство:

O’Reilly Media

Язык:

english

Страницы:

306

ISBN 10:

1492041319

ISBN 13:

9781492041313

Файл:

EPUB, 1.91 MB

Ваши теги:

IPFS:

CID , CID Blake2b

english, 2019

В течение 1-5 минут файл будет доставлен на ваш email.

В течение 1-5 минут файл будет доставлен на ваш Telegram аккаунт.

Внимание: Убедитесь, что вы привязали свой аккаунт к Z-Library Telegram боту.

В течение 1-5 минут файл будет доставлен на ваше Kindle устройство.

Примечание: вам необходимо верифицировать каждую книгу, которую вы отправляете на Kindle. Проверьте ваш электронный почтовый ящик на наличие письма с подтверждением от Amazon Kindle Support.

Выполняется конвертация в

Конвертация в не удалась

Преимущества премиум статуса

- Отправляйте на электронные читалки

- Увеличенный лимит скачивания

Конвертируйте файлы

Конвертируйте файлы Больше результатов поиска

Больше результатов поиска Другие преимущества

Другие преимущества

Ключевые слова

Связанные Подборки

Amazon

Amazon  Barnes & Noble

Barnes & Noble  Bookshop.org

Bookshop.org

![Kelly Sparks [Sparks, Kelly] — CompTIA CySA+ Cybersecurity Analyst Certification Practice Exams (Exam CS0-002)](https://s3proxy.cdn-zlib.se/covers200/collections/userbooks/3958efa1b0d84e553294575fae5007701617cc84e31f74ac109945f3f5b4a241.jpg)

![JP Vossen & Carl Albing [JP Vossen] — bash Cookbook, 2nd Edition](https://s3proxy.cdn-zlib.se/covers200/collections/genesis/0077798ab03554d7253381d39731fd42a1d9a761c2e6bbfacb720457f5580c1f.jpg)